- 国会及び内閣に対する報告(随時報告)|

- 会計検査院法第30条の2の規定に基づく報告書|

- 令和7年9月|

各府省庁等の情報システムに係る情報セキュリティ対策等の状況について

3 検査の状況

(1) 対象システムの整備、運用等に係る経費の支払状況及び契約の状況

対象システムについては、情報システムの整備に必要なハードウェア又はソフトウェアの調達、情報システムの運用等に必要な役務の調達等の様々な内容の契約が締結され、これらの契約に基づき整備、運用等に係る経費が支払われている。そして、情報システムの整備、運用等に係る経費には、情報セキュリティ対策に係る経費が含まれている(注18)。

一方、会計検査院は、参議院から国会法(昭和22年法律第79号)第105条の規定に基づく検査要請を受けて、その検査結果を3年5月に「政府情報システムに関する会計検査の結果について」として報告している(以下、この報告を「3年報告」という。)。そして、3年報告においては、政府情報システムに関する予算の執行状況、契約の状況等についての検査結果を記述している。

そこで、対象システムの整備、運用等に係る経費の支払状況及び契約の状況についてみたところ、次のとおりとなっていた。

- (注18)

- 情報システムの整備、運用等に係る経費のうち、情報セキュリティ対策に係る経費とその他の経費は、多くの場合に切り分けが困難である。

ア 経費の支払状況

本府省庁等24機関が3年度から5年度までに整備、運用等に係る経費を支払った対象システムは、図表1-1のとおり、224システムであり、当該支払に係る契約の件数は2,875件となっていた。また、支払われた経費の額は計8439億7577万余円であり、このうち整備経費(注19)は2921億9988万余円、運用等経費(注20)は5517億7589万余円となっていた。

また、地方支分部局16機関が3年度から5年度までに整備、運用等に係る経費を支払った対象システムは128システム(注21)であり、当該支払に係る契約の件数は658件となっていた。また、支払われた経費の額は計362億1604万余円であり、このうち整備経費は154億3140万余円、運用等経費は207億8464万余円となっていた。

- (注19)

- 整備経費 情報システムの整備(新規開発、機能改修・追加、更改及びこれらに付随する環境の整備)に要する一時的な経費

- (注20)

- 運用等経費 情報システムの運用、保守等に要する経常的な経費

- (注21)

- 本府省庁等の対象システムの中には、地方支分部局が利用していて、地方支分部局が整備、運用等に係る経費の支払を行った対象システムがあるため、地方支分部局の対象システム数(120システム)を上回っている。

図表1-1 本府省庁等24機関における対象システムの整備、運用等に係る経費の支払状況及び契約の状況(令和3年度~5年度)

(単位:件、千円)

| 番号 | 機関名 | 対象システム数 | 左のうち経費の 支払を行った 対象システム数 注(1) |

契約件数 注(1) | 支払額 注(1) | ||

|---|---|---|---|---|---|---|---|

| 整備経費 注(2) | 運用等経費 注(2) | 計 | |||||

| 1 | 内閣官房 | 4 | 4 | 35 | 1,409,840 | 3,529,569 | 4,939,410 |

| 2 | 内閣府本府 | 6 | 6 | 37 | 1,252,020 | 1,798,413 | 3,050,434 |

| 3 | 警察庁 | 35 | 31 | 249 | 35,273,224 | 40,078,439 | 75,351,663 |

| 4 | 金融庁 | 4 | 4 | 179 | 994,860 | 4,041,806 | 5,036,667 |

| 5 | 消費者庁 | 1 | 1 | 1 | - | 153,010 | 153,010 |

| 6 | こども家庭庁 | 1 | 1 | 2 | 3,203 | - | 3,203 |

| 7 | デジタル庁 | 9 | 9 | 247 | 37,829,901 | 97,350,079 | 135,179,980 |

| 8 | 総務本省 | 4 | 4 | 69 | 8,950,575 | 3,738,468 | 12,689,044 |

| 9 | 消防庁 | 11 | 11 | 72 | 1,955,652 | 2,402,897 | 4,358,549 |

| 10 | 法務本省 | 10 | 10 | 279 | 31,849,527 | 73,235,276 | 105,084,804 |

| 11 | 外務本省 | 21 | 18 | 409 | 15,493,805 | 34,993,262 | 50,487,068 |

| 12 | 財務本省 | 15 | 15 | 229 | 23,894,847 | 56,107,594 | 80,002,441 |

| 13 | 文部科学本省 | 3 | 3 | 6 | - | 7,000,642 | 7,000,642 |

| 14 | 厚生労働本省 | 8 | 8 | 77 | 1,778,194 | 28,017,864 | 29,796,059 |

| 15 | 農林水産本省等 | 2 | 2 | 12 | 51,430 | 189,086 | 240,517 |

| 16 | 経済産業本省 | 2 | 2 | 7 | - | 11,284,570 | 11,284,570 |

| 17 | 資源エネルギー庁 | 1 | 1 | 2 | - | 37,777 | 37,777 |

| 18 | 国土交通本省 | 34 | 29 | 213 | 81,535,405 | 39,874,046 | 121,409,452 |

| 19 | 国土地理院 | 6 | 6 | 58 | 1,238,091 | 743,684 | 1,981,776 |

| 20 | 気象庁本庁 | 24 | 24 | 230 | 24,214,632 | 10,056,205 | 34,270,838 |

| 21 | 海上保安庁本庁 | 16 | 16 | 155 | 9,267,364 | 7,638,950 | 16,906,315 |

| 22 | 環境本省 | 5 | 5 | 41 | 5,361,998 | 1,480,761 | 6,842,759 |

| 23 | 原子力規制委員会 | 6 | 6 | 72 | 5,830,639 | 5,962,943 | 11,793,582 |

| 24 | 防衛本省 | 8 | 8 | 194 | 4,014,668 | 122,060,541 | 126,075,209 |

| 計 | 236 | 224 | 2,875 | 292,199,885 | 551,775,890 | 843,975,776 | |

イ 契約の状況

(ア) 契約方式の状況

会計法(昭和22年法律第35号)、予算決算及び会計令(昭和22年勅令第165号)等によれば、国が契約を締結する場合、原則として競争に付さなければならないこととされている。ただし、契約に係る予定価格が少額である場合のほか、契約の性質又は目的が競争を許さない場合等は随意契約によることができるとされている(以下、予定価格が少額であることを理由とした随意契約を「少額随契」という。)。そして、「予算決算及び会計令及び予算決算及び会計令臨時特例の一部を改正する政令」(令和7年政令第93号。以下「改正令」という。)による改正前は、①予定価格が250万円を超えない工事又は製造をさせるとき、②予定価格が160万円を超えない財産を買い入れるとき、③工事又は製造の請負、財産の売買及び物件の貸借以外の契約でその予定価格が100万円を超えないものであるときなどは少額随契によることができるとされていた。

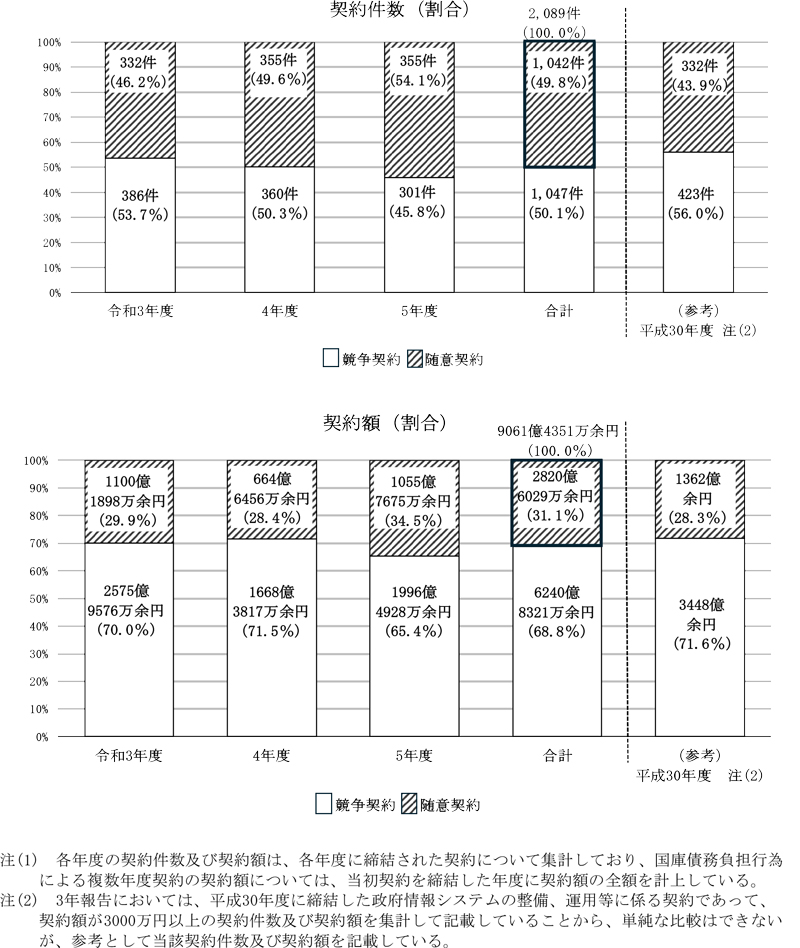

そこで、本府省庁等24機関が3年度から5年度までに契約の締結及び経費の支払を行っている契約のうち、契約額(単価契約の場合は、調達時の想定数量に契約単価を乗じた額)が少額随契によることができる予定価格の額を超えている契約2,089件(契約額計9061億4351万余円)の契約方式について確認した。その結果、特定の者でなければ履行することができないことから、契約の性質又は目的が競争を許さない場合に該当するなどとして随意契約により締結していた契約は、図表1-2のとおり、1,042件(2,089件の49.8%)で、契約額は2820億6029万余円(9061億4351万余円の31.1%)となっていた。

図表1-2 契約方式別の契約件数及び契約額(令和3年度~5年度)

(イ) 競争契約における1者応札の状況

競争契約に当たっては、できるだけ多くの入札者の参加により実質的な競争性が確保されていることが重要である。

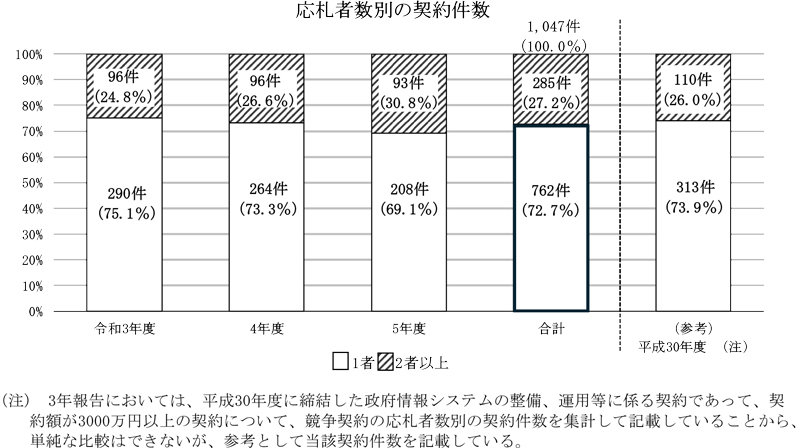

そこで、本府省庁等24機関が3年度から5年度までに契約の締結及び経費の支払を行っている契約のうち競争契約により締結された契約1,047件における応札者数を確認したところ、図表1-3のとおり、応札者が1者であった契約(以下「1者応札」という。)の件数は762件(1,047件の72.7%)となっていた(競争契約の応札者数別の契約件数及び契約額については別図表4参照)。

図表1-3 競争契約の応札者数別の契約件数(令和3年度~5年度)

また、5年度の1者応札208件のうち、当該契約の受注者が3年度及び4年度にも同様の内容の契約を1者応札により受注しているもの(以下「継続受注」という。)は、図表1-4のとおり、69件(208件の33.1%)となっていた。そして、整備経費に係る契約と運用等経費に係る契約を比較すると、運用等経費に係る契約の方が継続受注となっている件数の割合が高くなっていた。

(単位:件)

| 経費の種類 | 1者応札の契約 (令和5年度) a |

割合 b/a |

|

|---|---|---|---|

| うち継続受注の契約 注(1)、注(2)、注(3) b |

|||

| 整備経費 | 86 | 16 | 18.6% |

| 運用等経費 | 122 | 53 | 43.4% |

| 計 | 208 | 69 | 33.1% |

(2) 対象システムに係る情報セキュリティ対策の実施状況等

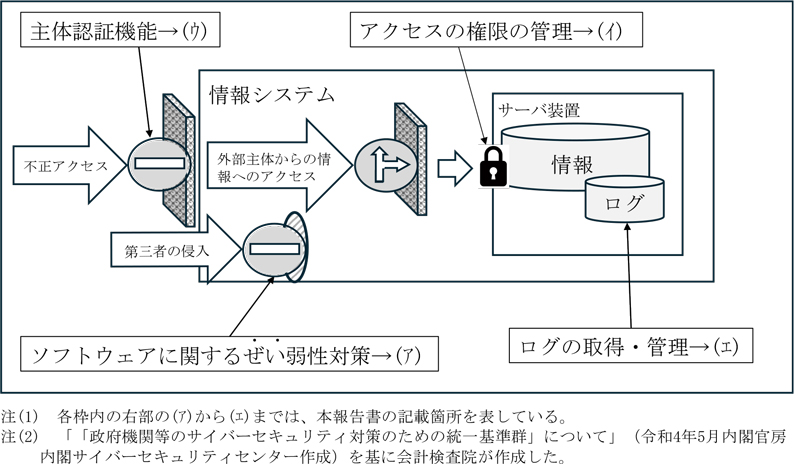

1(2)イ(イ)のとおり、統一基準においては、国の行政機関等において共通的に必要とされる情報セキュリティ対策の項目が部に区分して定められている(図表0-3参照)。

そこで、統一基準に基づき、対象システム(本府省庁等24機関の236システム及び地方支分部局16機関の120システム)に係る情報セキュリティ対策が適切に講じられているかなどについて確認したところ、各機関において統一基準群に準拠した運用を行う必要があることについての認識が欠けていたこと、基本対策事項についての理解が十分でなかったことなどのため、情報セキュリティ対策が適切に講じられていないなどの状況が見受けられた(図表2-1参照)。

図表2-1 情報セキュリティ対策が適切に講じられていないなどの状況

| 部 | 情報セキュリティ対策が適切に講じられていないなどの状況が見受けられた項目(注) |

|---|---|

| 第2部 情報セキュリティ対策の基本的枠組み | ・情報セキュリティ対策の見直し(ア(イ)) |

| 第4部 外部委託 | ・業務委託(ウ(ア)) ・外部サービスの利用(ウ(イ)) |

| 第5部 情報システムのライフサイクル | ・情報システムに係る台帳等の整備(ア(ア)) ・情報システムの運用継続計画の整備・整合的運用の確保(イ(オ)) |

| 第6部 情報システムのセキュリティ要件 | ・主体認証機能(イ(ウ)) ・権限の管理(イ(イ)) ・ログの取得・管理(イ(エ)) ・ソフトウェアに関するぜい弱性対策(イ(ア)) |

- (注) 本報告書の記載箇所を括弧書きで記載している。

これらの情報セキュリティ対策が適切に講じられていないなどの状況は、アからウまでのとおりである。

ア 対象システムに係る台帳の整備状況等

(ア) 情報システム台帳の整備状況

統一基準群によれば、統括情報セキュリティ責任者は、情報システム台帳を整備することとされている。また、情報システムセキュリティ責任者は、情報システムを新たに整備する際等には、当該情報システムのセキュリティ要件に係る内容を情報システム台帳に記載して、統括情報セキュリティ責任者に報告することとされている。そして、情報システム台帳に記載するセキュリティ要件に係る内容として、情報システムで取り扱う情報の格付(注22)等に関する事項等の12事項が定められている(情報システム台帳に記載する12事項については、別図表5参照)。

- (注22)

- 情報の格付 統一基準群によれば、機密性、完全性及び可用性の三つの観点に区別して、観点ごとに二つ又は三つの区分に分類することとされている。

a 情報システム台帳による管理

対象システムの情報システム台帳による管理状況を確認したところ、図表2-2のとおり、本府省庁等16機関の41システム(236システムの17.3%)及び地方支分部局10機関の56システム(120システムの46.6%)については、情報システム台帳に記載されておらず、情報システム台帳による管理が行われていなかった。

図表2-2 対象システムの情報システム台帳による管理状況(令和6年3月末時点)

| 機関 | 情報システム台帳による 管理が行われている 対象システム |

情報システム台帳による 管理が行われていない 対象システム |

計 | |||||

|---|---|---|---|---|---|---|---|---|

| 機関数 (注) |

システム数 a |

機関数 (注) |

システム数 b |

機関数 (注) |

システム数 c |

|||

| 割合 a/c |

割合 b/c |

|||||||

| 本府省庁等 | 20 | 195 | 82.6% | 16 | 41 | 17.3% | 24 | 236 |

| 地方支分部局 | 13 | 64 | 53.3% | 10 | 56 | 46.6% | 15 | 120 |

- (注) 整備、運用等を行っている対象システムの中に、情報システム台帳により管理しているものと管理していないものが含まれている機関があるため、機関数を集計しても計欄と一致しない。また、地方支分部局16機関のうち1機関は、他の地方支分部局が対象システムを管理しており、対象システムを利用しているのみであるため、機関数の計が15機関となっている。

b セキュリティ要件に係る記載

情報システム台帳による管理が行われていた図表2-2の本府省庁等20機関の195システム及び地方支分部局13機関の64システムについて、情報システム台帳におけるセキュリティ要件に係る内容の記載状況を確認したところ、図表2-3のとおり、本府省庁等13機関の109システム及び地方支分部局12機関の62システムについては、情報システム台帳に記載することとされている12事項のうち一部の事項が記載されていなかった。

また、情報システムに係る情報セキュリティ対策は、当該情報システムで取り扱う情報の格付等を踏まえて実施する必要があることなどから、12事項のうち取り扱う情報の格付に関する事項の情報システム台帳への記載状況を確認したところ、図表2-3のとおり、本府省庁等9機関の90システム及び地方支分部局12機関の62システムについては、機密性、完全性及び可用性の三つの観点による区分のうちのいずれかが記載されていなかった。

図表2-3 情報システム台帳におけるセキュリティ要件に係る内容の記載状況(令和6年3月末時点)

| 機関 | 項目 | 12事項が 全て記載さ れていたもの |

12事項のうち 一部の事項が 記載されてい なかったもの (注) |

計 | |||||||

|---|---|---|---|---|---|---|---|---|---|---|---|

| 12事項のうち記載されてい なかった事項の数 (注) |

|||||||||||

| 取り扱う情報の格 付に関する事項 |

|||||||||||

| 1~3事項 | 4~6事項 | 7~9事項 | 機密性 | 完全性 | 可用性 | ||||||

| 本府省庁等 | 機関数 | 7 | 13 | 8 | 3 | 3 | 9 | 2 | 9 | 9 | 20 |

| システム数 | 86 | 109 | 79 | 8 | 22 | 90 | 21 | 90 | 90 | 195 | |

| 地方支分部局 | 機関数 | 1 | 12 | 10 | - | 2 | 12 | - | 12 | 12 | 13 |

| システム数 | 2 | 62 | 60 | - | 2 | 62 | - | 62 | 62 | 64 | |

- (注) 整備、運用等を行っている対象システムの中に、記載されていなかった事項の数に異なる対象システムが含まれている機関があるため、「12事項のうち記載されていなかった事項の数」欄の機関数を集計しても「12事項のうち一部の事項が記載されていなかったもの」欄の機関数と一致しないものがある。

統一基準群によれば、国の行政機関等において、情報システムの情報セキュリティ水準を維持し、情報セキュリティインシデントに適切かつ迅速に対処するためには、情報セキュリティ対策に係る情報を一元的に把握することが重要であるとされている。

したがって、情報システム台帳による管理を行っていない機関や、情報システム台帳に記載することとされている12事項のうち一部の事項を記載していない機関においては、統一基準群に基づき情報システム台帳を整備する必要がある。

(イ) ポリシーの改定状況

統一基準群によれば、国の行政機関等はポリシーを定めなければならないこととされており、ポリシーには、統一基準群において定められている遵守事項等の規定を満たすように具体的な対策事項を規定することとされている。

3年7月に改定された統一基準群においては、国の行政機関等を標的としたサイバー攻撃や情報セキュリティインシデント等を踏まえて、より強固な情報セキュリティ対策が定められるなどしており、「政府機関等の情報セキュリティ対策のための統一基準群の改定について(通知)」(令和3年7月内閣官房内閣サイバーセキュリティセンター内閣参事官(政府機関総合対策担当)事務連絡)によれば、国の行政機関等のポリシーが、3年7月に改定された統一基準群に準拠したものとなるよう、ポリシーの改定等の対応を3年度中に行うように努めることとされていた。

本府省庁等24機関及び地方支分部局16機関のうち、ポリシーを策定しているのは、統括情報セキュリティ責任者が設置されている本府省庁等19機関であり(注23)、このうち3年7月より前からポリシーを策定していたのは18機関となっていた。

そこで、18機関におけるポリシーの改定状況を確認したところ、図表2-4のとおり、11機関は3年7月に改定された統一基準群に準拠させるためのポリシーの改定を3年度中に完了していなかった。そして、11機関のうち1機関は、ポリシーの改定を要する事項が多岐にわたり精査に時間を要しているとして、6年3月末時点においても、ポリシーの改定を完了していなかった。

- (注23)

- 19機関以外の機関は、各府省の外局や地方支分部局等であり、本府省庁等に設置された統括情報セキュリティ責任者が策定したポリシーが適用されている。

図表2-4 統一基準群に準拠させるためのポリシーの改定状況(令和6年3月末時点)

| 令和3年度 中に改定を 完了してい た機関数 |

3年度中に 改定を完了 していなか った機関数 |

計 | ||||

|---|---|---|---|---|---|---|

| 3年度末から改定の完了までに要した期間 | 改定が 未完了 |

|||||

| 1か月未満 | 1か月以上 6か月未満 |

6か月以上 12か月未満 |

||||

| 7 | 11 | 4 | 5 | 1 | 1 | 18 |

イ 情報システムのセキュリティ要件に係る情報セキュリティ対策の状況等

国の行政機関等の情報セキュリティインシデントに関する公表資料等によると、情報セキュリティインシデントの主な発生要因は、情報システム等のソフトウェアに関するぜい弱性の放置、一般ユーザーに管理者権限が付与されるなどのアクセス権の設定不備、パスワードの運用の不備、ログの監視の未実施、IT-BCPの未整備等となっている。

そして、これらの情報セキュリティインシデントの発生要因に対する対策として、統一基準群では、ソフトウェアに関するぜい弱性対策、アクセスの権限の管理、主体認証機能、ログの取得・管理等に係る遵守事項等が定められている(図表2-5参照)。また、政府業務継続計画等によれば、各府省庁等は、IT-BCPガイドラインに基づきIT-BCPを策定することとされている。

(ア) ソフトウェアに関するぜい弱性対策

統一基準群では、第三者が情報システムに侵入して国の行政機関等の重要な情報を窃取し、破壊するなどの外部からの攻撃に際して、サーバ装置等で利用するソフトウェアのぜい弱性が悪用されることが想定されている。そして、統一基準群によれば、情報システムセキュリティ責任者は、ソフトウェアのぜい弱性の有無について適宜調査を行い、ソフトウェアのぜい弱性に関する情報を入手するなどした場合は、情報システムへの影響を考慮した上で、セキュリティパッチ(注24)を適用するなどのぜい弱性対策を迅速かつ適切に講ずることとされている。

そこで、対象システムにおけるソフトウェアに関するぜい弱性対策の実施状況を確認したところ、12機関の58システムについては、統一基準群に準拠したソフトウェアに関するぜい弱性対策が講じられていなかった。

ソフトウェアに関するぜい弱性が悪用された場合には、外部からの攻撃により対象システムが有効に機能しなくなるおそれがあることから、上記の12機関においては、統一基準群に準拠したソフトウェアに関するぜい弱性対策を講ずる必要がある。

- (注24)

- セキュリティパッチ 既に公開されているソフトウェア等において発見されたぜい弱性等に対処するために製造元等から提供されるプログラム

(イ) アクセスの権限の管理

統一基準群によれば、情報システム等にアクセスする者等(以下「主体」という。)の権限の管理が適切でない場合、情報システム等への不正アクセスが生ずるおそれがあるため、権限を適切に管理することが必要であるとされている。

そこで、対象システムにおけるアクセスの権限の管理状況を確認したところ、16機関の26システムについては、アクセスの権限の管理が統一基準群に準拠しておらず、適切に行われていなかった。

アクセスの権限の管理が適切でない場合には、本来権限を有しない者が対象システムや情報にアクセスし、情報の漏えいや改ざんが行われるなどして、対象システムが有効に機能しなくなるおそれがあることから、上記の16機関においては、統一基準群に準拠したアクセスの権限の管理を行う必要がある。

(ウ) 主体認証情報の管理

統一基準群によれば、情報システム等にアクセス可能な主体を制限するためには、主体認証機能の導入が必要であるとされ、その際には、アクセス権限のある主体へのなりすましやぜい弱性を悪用した攻撃による不正アクセス行為を防止するための対策を講ずることが重要となるとされている。そして、主体認証機能を設けるに当たっては、知識による認証(注25)、所有による認証(注26)、生体による認証(注27)等の主体認証方式を決定し、導入することとされている。また、情報システムにアクセスする全ての主体に対して、主体認証情報(注28)を適切に付与し、管理するための措置を講ずることとされている。

そこで、対象システムにおける主体認証情報の管理状況を確認したところ、18機関の55システムについては、主体認証情報の管理が統一基準群に準拠しておらず、適切に行われていなかった。

主体認証情報の管理が適切でない場合には、主体になりすました者が対象システムや情報に不正にアクセスし、情報の漏えいや改ざんが行われるなどして、対象システムが有効に機能しなくなるおそれがあることから、上記の18機関においては、統一基準群に準拠した主体認証情報の管理を行う必要がある。

- (注25)

- 知識による認証 本人のみが知り得るパスワード等の情報による認証

- (注26)

- 所有による認証 電子証明書を格納するICカード等の本人のみが所有する機器等による認証

- (注27)

- 生体による認証 指紋や静脈等の本人の生体的な特徴による認証

- (注28)

- 主体認証情報 主体認証するために、主体が情報システムに提示する情報。代表的な主体認証情報としてパスワード等がある。

(エ) ログの取得・管理

統一基準群によれば、ログは、悪意のある第三者による不正侵入や不正操作等の情報セキュリティインシデントに係る事後の調査過程での問題解決、及びその予兆を検知するための重要な材料であるなどとされている。そして、情報システムの特性に応じて、ログを取得する目的を設定した上で、ログとして取得する情報項目を定めることとされており、当該情報項目の例として、ログイン及びログアウト等の事象の種類が示されている。また、取得したログの点検又は分析を定期的に実施する機能を情報システムに設けることにより、第三者による不正侵入や不正操作等の有無について点検又は分析を実施することとされている。

そこで、対象システムにおけるログの取得状況等を確認したところ、19機関の102システムについては、統一基準群に例として示されている情報項目のログ(以下「点検対象ログ」という。)が全く取得されていなかった。また、12機関の38システムについては、点検対象ログは取得されていたものの、ログの点検又は分析が実施されていなかった。

点検対象ログの取得、点検又は分析が適切に実施されていない場合には、情報セキュリティインシデントの発生が検知できずに対処が遅れるなどして、対象システムが有効に機能しなくなるおそれがあることから、上記の19機関及び12機関においては、統一基準群に準拠したログの取得・管理を行う必要がある。

(オ) IT-BCPの策定及び運用

a IT-BCPの策定等

政府業務継続計画によれば、各府省庁等は、IT-BCPを策定することとされている。また、統一基準群によれば、統括情報セキュリティ責任者は、危機的事象発生時に情報システムの運用を継続させる必要がある場合には、危機的事象発生時における情報セキュリティに係る対策事項を検討して定めることが重要であるとされている。そして、当該対策事項の例として、パスワードを設定した者以外の者が非常時に情報システムを使用しなければならない場合の実施手順について、情報セキュリティ関係規程に情報セキュリティ水準を確保した実施手順を整備することなどが示されている。

そこで、対象システムにおけるIT-BCPの策定状況を確認したところ、本府省庁等24機関の146システム及び地方支分部局13機関の113システムの計37機関の259システムについては、IT-BCPが策定されていなかった。

また、整備、運用等を行っている対象システムのいずれかについてIT-BCPが策定されていたのは本府省庁等18機関及び地方支分部局3機関の計21機関となっており、これらの機関を所管する15機関の統括情報セキュリティ責任者において、危機的事象発生時における情報セキュリティに係る対策事項を検討して定めているか確認したところ、図表2-6のとおり、10機関の統括情報セキュリティ責任者は、当該対策事項を定めていなかった。

図表2-6 危機的事象発生時における情報セキュリティに係る対策事項の策定状況(令和6年3月末時点)

| IT-BCPが策定 されていた機関数 |

左を所管する統括 情報セキュリティ 責任者が設置され ていた機関数 |

||

|---|---|---|---|

| 危機的事象発生時 における情報セキ ュリティに係る対 策事項を定めてい た機関数 |

危機的事象発生時 における情報セキ ュリティに係る対 策事項を定めてい なかった機関数 |

||

| 21 | 15 | 5 | 10 |

IT-BCPを策定していない又はIT-BCPは策定しているものの危機的事象発生時における情報セキュリティに係る対策事項を定めていない場合には、危機的事象発生時に対象システムの運用を継続できなくなるおそれがあることから、前記の37機関及び10機関においては、政府業務継続計画及びIT-BCPガイドラインに基づきIT-BCPの策定等を適切に実施する必要がある。

b IT-BCPの運用

IT-BCPガイドラインによれば、国の行政機関等においては、IT-BCPの運用等を推進する運用継続最高責任者等の体制を整備し、事前対策等の実効性を高めるために、教育訓練計画に基づく教育訓練を実施することとされている。

そこで、IT-BCPが策定されていた本府省庁等18機関の90システム及び地方支分部局3機関の5システム(注29)について、運用継続最高責任者等が定められているか確認したところ、本府省庁等9機関の67システム及び地方支分部局2機関の3システムについては、運用継続最高責任者等が定められていなかった。

また、図表2-7のとおり、運用継続最高責任者等が定められていた本府省庁等9機関の23システムのうち、1機関の1システムについては教育訓練計画が策定されておらず、1機関の6システムについては教育訓練計画は策定されているものの教育訓練が実施されていなかった。そして、運用継続最高責任者等が定められていた地方支分部局1機関の2システムについても教育訓練計画が策定されていなかった。

- (注29)

- 地方支分部局の対象システム120システムのうち、IT-BCPが定められていなかったのは113システム、定められていたのは5システムであり、残りの2システムは、機関以外の組織が対象システムの主たる管理を行っているため、IT-BCPの策定状況が把握されていないものである。

(カ) 情報システムIDの付番等

デジタル庁は、標準ガイドライン群に基づき、政府情報システムの整備及び管理に関する事業を特定して、より適切な管理等を実施するために、各政府情報システムに情報システムIDを付番している。また、デジタル庁は、4年度に、各府省庁等に対して情報システムIDの付番状況について確認を求めて棚卸調査を実施し、情報システムIDが付番されていない既存の情報システムに付番するなどの整理を行っている。

デジタル庁は、5年4月に「情報システムIDの取得等実施要領(3.0版)」(以下「ID取得要領」という。)を定めて、各府省庁等のPJMOがPMOを通じてデジタル庁から情報システムIDを取得する際の手続等を示している。4年度に棚卸調査が実施されていることから、ID取得要領は、基本的に、新たに整備する情報システムに係る情報システムIDを取得する場合を想定した内容となっており、既存の情報システムに係る情報システムIDを取得する場合の手続等については明確に記載されていない。

また、標準ガイドライン群によれば、PMOは、各府省庁等内の政府情報システムに係る情報資産の状態及び所在を明らかにして、迅速な課題対応等が可能となるようにすることとされている。そして、PMOは、政府情報システムの整備等に係るプロジェクトのうち社会的重要度の高いプロジェクト等を指定して、当該プロジェクトに係る調達仕様書の作成段階において情報セキュリティ対策が適正なものとなっているか確認し、PJMOに対して指導等を行うこととされている。

a 情報システムIDの付番

各対象システムに情報システムIDが付番されているかを確認したところ、本府省庁等の対象システムのうち、情報システムIDが付番されている情報システム(以下「ID付きシステム」という。)は23機関の194システム(本府省庁等の対象システムの82.2%)、情報システムIDが付番されていない情報システム(以下「ID無しシステム」という。)は13機関の42システム(同17.7%)となっていた。また、地方支分部局の対象システムのうち、ID付きシステムは13機関の25システム(地方支分部局の対象システムの20.8%)、ID無しシステムは10機関の95システム(同79.1%)となっていた。

これについて、デジタル庁は、各府省庁等の情報システムが政府情報システムに該当するかどうかは、各府省庁等において一義的に判断されるものであり、また、情報システムIDは、基本的に各府省庁等からの申請を受けて付番するものであることから、ID無しシステムとしてどのような情報システムがあるかについては把握していないとしていた。

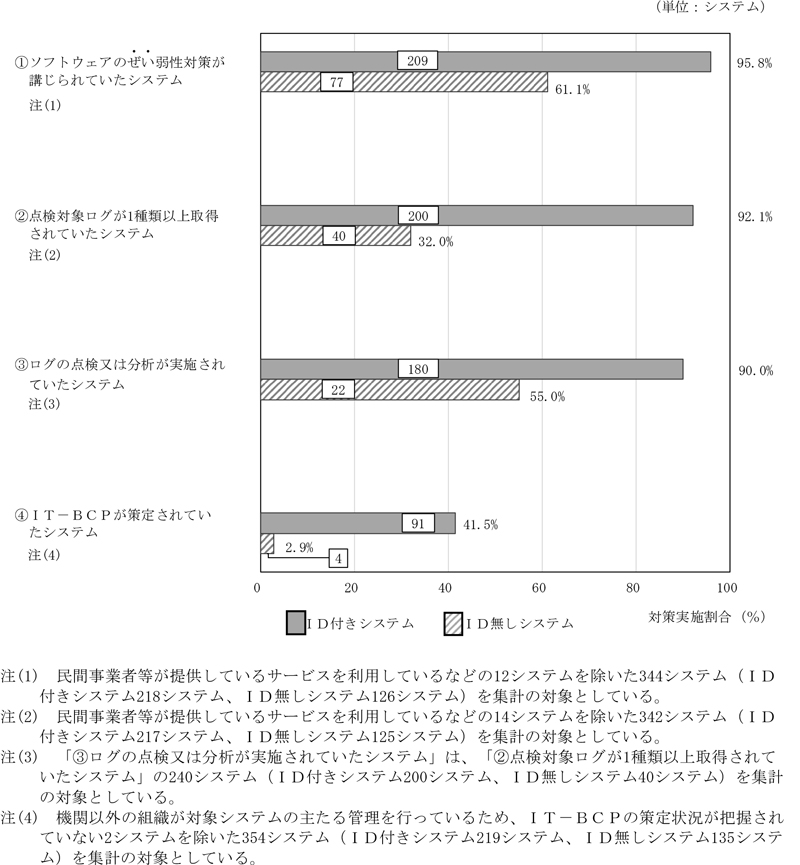

b 情報システムIDの付番状況別の情報セキュリティ対策の実施状況

ID付きシステムとID無しシステムの別に、①ソフトウェアに関するぜい弱性対策、②ログの取得、③ログの点検又は分析及び④IT-BCPの策定に係る情報セキュリティ対策の実施状況をみると、図表2-8のとおり、いずれについてもID無しシステムは、ID付きシステムよりも実施割合が低くなっていた。

図表2-8 情報システムIDの付番状況別の情報セキュリティ対策の実施状況

このように、対象システムのうち本府省庁等13機関の42システム及び地方支分部局10機関の95システムの計23機関の137システムはID無しシステムとなっており、ID無しシステムは、ID付きシステムよりも情報セキュリティ対策の実施割合が低くなっていた。

一方で、対象システムは、いずれも重要な業務を実施するための情報システムであることから、情報システムIDを取得することにより、政府情報システムとしてデジタル庁による監理等が実施され、情報セキュリティ対策についてPMOによる確認、指導等が行われることが望ましい。

したがって、ID無しシステムの整備、運用等を行っている23機関においては、必要に応じてデジタル庁と協議するなどして、情報システムIDの取得について検討するとともに、デジタル庁においては、ID取得要領を改定するなどして、既存の情報システムに係る情報システムIDを取得する場合の手続等を明確にすることについて検討することが重要である。

ウ 業務委託及び外部サービスの利用に係る情報セキュリティ対策の実施状況

(ア) 業務委託に係る情報セキュリティ対策の実施状況

a 業務の委託先における情報セキュリティ対策

国の行政機関等においては、情報システムの開発、運用等の業務を実施するに当たり、その一部を外部の業者に委託することが一般的になっている。

統一基準群によれば、国の行政機関等が、情報システム等の開発、運用等の業務を外部の業者に委託する際には、委託先において実施する情報セキュリティ対策に関する次の7事項について、調達仕様書等に定めることとされている。

① 委託先に提供する情報の委託先における目的外利用の禁止

② 委託先における情報セキュリティ対策の実施内容及び管理体制

③ 委託事業の実施に当たり、委託先企業若しくはその従業員、再委託先又はその他の者によって、国の行政機関等の意図せざる変更が加えられないための管理体制(以下、この事項を「管理体制に係る事項」という。)

④ 委託先の資本関係・役員等の情報、委託事業の実施場所、委託事業従事者の所属・専門性(情報セキュリティに係る資格・研修実績等)・実績及び国籍に関する情報提供

⑤ 情報セキュリティインシデントへの対処方法

⑥ 情報セキュリティ対策その他の契約の履行状況の確認方法(以下、この事項を「確認方法に係る事項」という。)

⑦ 情報セキュリティ対策の履行が不十分な場合の対処方法

このうち、管理体制に係る事項については、サプライチェーン・リスク(注30)への対応が課題となっていることから調達仕様書等に定めることとなっているものである。また、確認方法に係る事項については、情報システムセキュリティ責任者等が、委託先における情報セキュリティ対策等の実施状況について確認する必要があることを踏まえて調達仕様書等に定めることとなっているものである。

対象システムのうち要機密情報(注31)を取り扱う対象システム(注32)について本府省庁等及び地方支分部局が3年度から5年度までに行った経費の支払に係る契約のうち(注33)、業務委託に係る契約は、本府省庁等16機関の1,138件及び地方支分部局16機関の213件となっている。そして、これらの契約において、調達仕様書等に定めることとされている7事項が定められているか確認したところ、図表2-9のとおり、本府省庁等15機関の921件(1,138件の80.9%)及び地方支分部局16機関の198件(213件の92.9%)の契約においては、7事項のうち一部の事項が定められていなかった。

- (注30)

- サプライチェーン・リスク 情報システム開発の委託先をはじめとした関係組織によって、不正プログラム等が委託元である政府機関の意図に反して情報システムに埋め込まれ、情報窃取が行われるなどのリスク

- (注31)

- 要機密情報 国の行政機関における業務で取り扱う情報のうち、「行政文書の管理に関するガイドライン」(平成23年4月内閣総理大臣決定)に定める秘密文書としての取扱いを要する情報及び「行政機関の保有する情報の公開に関する法律」(平成11年法律第42号)第5条各号における不開示情報に該当すると判断される蓋然性の高い情報を含む情報

- (注32)

- 情報システム台帳において要機密情報を取り扱う対象システムとされているかどうかに基づき区分しており、情報システム台帳に記載されていない対象システムは含めていない。

- (注33)

- 改正令による改正前の予算決算及び会計令において、契約書の作成を省略することができることとなっていた契約額が150万円を超えない契約を除く。

図表2-9 委託先において実施する情報セキュリティ対策に関する7事項の調達仕様書等における記載状況(令和3年度〜5年度)

(単位:件)

| 年度 | 機関 | 7事項の全てが 定められていた 契約 |

7事項のうち 一部の事項が 定められて いなかった契約 |

計 | |||||

|---|---|---|---|---|---|---|---|---|---|

| 管理体制に係る 事項が定められて いなかった契約 |

確認方法に係る 事項が定められて いなかった契約 |

||||||||

| a | 割合 a/d |

b | 割合 b/a |

c | 割合 c/a |

d | |||

| 令和3 | 本府省庁等 | 108 | 386 | 78.1% | 170 | 44.0% | 173 | 44.8% | 494 |

| 地方支分部局 | 5 | 87 | 94.5% | 68 | 78.1% | 69 | 79.3% | 92 | |

| 4 | 本府省庁等 | 112 | 410 | 78.5% | 185 | 45.1% | 174 | 42.4% | 522 |

| 地方支分部局 | 7 | 88 | 92.6% | 65 | 73.8% | 64 | 72.7% | 95 | |

| 5 | 本府省庁等 | 101 | 426 | 80.8% | 148 | 34.7% | 148 | 34.7% | 527 |

| 地方支分部局 | 6 | 90 | 93.7% | 69 | 76.6% | 66 | 73.3% | 96 | |

| 計 | 本府省庁等 | 217 〔11〕 |

921 〔15〕 |

80.9% | 398 〔14〕 |

43.2% | 389 〔14〕 |

42.2% | 1,138 〔16〕 |

| 地方支分部局 | 15 〔3〕 |

198 〔16〕 |

92.9% | 146 〔15〕 |

73.7% | 157 〔15〕 |

79.2% | 213 〔16〕 |

|

- 注(1) 国庫債務負担行為による複数年度契約の件数は、契約期間が含まれる全ての年度に計上しているため、各年度の件数を集計しても計欄と一致しない。

- 注(2) 計欄の〔 〕書きは、当該契約を締結していた機関数である。

また、確認方法に係る事項が調達仕様書等に定められていた本府省庁等15機関の749件及び地方支分部局7機関の56件の契約について、調達仕様書等に基づいて実際に確認が実施されたかどうかみたところ、図表2-10のとおり、本府省庁等14機関の233件(749件の31.1%)及び地方支分部局6機関の23件(56件の41.0%)の契約については、情報システムセキュリティ責任者等において、委託先における情報セキュリティ対策等の実施状況に係る確認が実施されていなかった。

図表2-10 委託先における情報セキュリティ対策等の実施状況に係る確認の状況(令和3年度〜5年度)

(単位:件)

| 年度 | 機関 | 確認が実施さ れていた契約 |

確認が実施されてい なかった契約 |

計 | |

|---|---|---|---|---|---|

| 割合 a/b |

|||||

| a | b | ||||

| 令和3 | 本府省庁等 | 212 | 109 | 33.9% | 321 |

| 地方支分部局 | 15 | 8 | 34.7% | 23 | |

| 4 | 本府省庁等 | 239 | 109 | 31.3% | 348 |

| 地方支分部局 | 20 | 11 | 35.4% | 31 | |

| 5 | 本府省庁等 | 269 | 110 | 29.0% | 379 |

| 地方支分部局 | 22 | 8 | 26.6% | 30 | |

| 計 | 本府省庁等 | 516 〔14〕 |

233 〔14〕 |

31.1% | 749 〔15〕 |

| 地方支分部局 | 33 〔5〕 |

23 〔6〕 |

41.0% | 56 〔7〕 |

|

b 業務の再委託先における情報セキュリティ対策

統一基準群によれば、委託先が業務の一部を再委託する場合は、①委託先において実施することとされている情報セキュリティ対策が再委託先においても実施されるよう委託先に担保させること、及び②再委託先における情報セキュリティ対策の実施状況を確認するために必要な情報を委託先が国の行政機関等に提供して、再委託について承認を受けることについて、調達仕様書等に定めることとされている(以下、これらの調達仕様書等に定める2事項を合わせて「再委託に係る事項」という。)。

業務委託に係る契約(本府省庁等16機関の1,138件及び地方支分部局16機関の213件)のうち再委託が実施されていた契約は本府省庁等16機関の551件及び地方支分部局10機関の75件となっている。そして、これらの契約において、調達仕様書等に再委託に係る事項が定められているか確認したところ、図表2-11のとおり、本府省庁等13機関の213件(551件の38.6%)及び地方支分部局10機関の62件(75件の82.6%)の契約においては、再委託に係る事項のいずれか又は両方が定められていなかった。

また、再委託に係る事項の全てが調達仕様書等に定められていた本府省庁等13機関の338件及び地方支分部局3機関の13件の契約について、各機関が再委託を承認するに当たり、再委託先における情報セキュリティ対策の実施状況を確認するために必要な情報が実際に提供されたかを確認したところ、図表2-11のとおり、本府省庁等12機関の93件(338件の27.5%)及び地方支分部局3機関の11件(13件の84.6%)の契約においては、当該情報が提供されていなかった。

図表2-11 再委託に係る事項の調達仕様書等への記載状況等(令和3年度〜5年度)

(単位:件)

| 年度 | 機関 | 再委託が 実施され ていた契 約 |

|||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|

| 再委託に 係る事項 の全てが 定められ ていた契 約 |

再委託に係る事項 のいずれか又は両 方が定められて いなかった契約 |

||||||||||

| 再委託先におけ る情報セキュリ ティ対策の実施 状況を確認する ために必要な情 報が提供されて いなかった契約 |

情報セキュリティ 対策が再委託先に おいても実施され るよう委託先に担 保させることを定 めていなかった契 約 |

再委託先における 情報セキュリティ 対策の実施状況を 確認するために必 要な情報を委託先 が国の行政機関等 に提供して、再委 託について承認を 受けることを定め ていなかった契約 |

|||||||||

| 割合 c/b |

割合 d/a |

割合 e/d |

割合 f/d |

||||||||

| a | b | c | d=a-b | e | f | ||||||

| 令和3 | 本府省庁等 | 239 | 133 | 30 | 22.5% | 106 | 44.3% | 30 | 28.3% | 106 | 100.0% |

| 地方支分部局 | 34 | 7 | 6 | 85.7% | 27 | 79.4% | 15 | 55.5% | 27 | 100.0% | |

| 4 | 本府省庁等 | 279 | 168 | 47 | 27.9% | 111 | 39.7% | 28 | 25.2% | 111 | 100.0% |

| 地方支分部局 | 39 | 6 | 5 | 83.3% | 33 | 84.6% | 15 | 45.4% | 33 | 100.0% | |

| 5 | 本府省庁等 | 300 | 189 | 51 | 26.9% | 111 | 37.0% | 15 | 13.5% | 111 | 100.0% |

| 地方支分部局 | 43 | 5 | 5 | 100.0% | 38 | 88.3% | 20 | 52.6% | 38 | 100.0% | |

| 計 | 本府省庁等 | 551 〔16〕 |

338 〔13〕 |

93 〔12〕 |

27.5% | 213 〔13〕 |

38.6% | 47 〔8〕 |

22.0% | 213 〔13〕 |

100.0% |

| 地方支分部局 | 75 〔10〕 |

13 〔3〕 |

11 〔3〕 |

84.6% | 62 〔10〕 |

82.6% | 33 〔8〕 |

53.2% | 62 〔10〕 |

100.0% | |

- 注(1) 国庫債務負担行為による複数年度契約の件数は、契約期間が含まれる全ての年度に計上しているため、各年度の件数を集計しても計欄と一致しない。

- 注(2) 計欄の〔 〕書きは、当該契約を締結していた機関数である。

上記について、事例を示すと次のとおりである。

<事例1> 再委託に係る事項の一部が調達仕様書等に定められていなかったもの

C機関は、令和4年度に、C機関の各部局が共通して利用する対象システムの更改及び運用保守に係る業務委託契約を締結している。本件契約の契約書によれば、受注者は、業務の一部を再委託する必要があるときは、あらかじめ再委託申請書を提出して、承認を受けなければならないこととされている。

また、C機関のポリシー等によれば、委託先が業務の一部を再委託する場合は、再委託先における情報セキュリティ対策の実施状況を確認するために必要な情報を委託先が発注者に提供して、再委託について承認を受けることを調達仕様書等に定めることとされている。

本件契約の調達仕様書等について確認したところ、C機関の情報システム担当者は、本件契約の調達仕様書等を作成するに当たり、本件契約と同様の内容の過去の契約の調達仕様書等を参照しており、ポリシー等に基づき再委託に係る事項の全てを調達仕様書等に定める必要があることを認識していなかった。

そのため、本件契約の調達仕様書等には、再委託先における情報セキュリティ対策の実施状況を確認するために必要な情報を委託先が発注者であるC機関に提供することが定められていなかった。そして、C機関は、委託先からの再委託申請書の提出を受けて再委託を承認した際に、委託先から当該情報の提供を受けていなかった。

なお、C機関は、会計検査院の検査を受けて、本件契約と同様の契約を7年度に締結する際は、ポリシー等に基づき再委託に係る事項を調達仕様書に定めている。

情報システム等の開発、運用等の業務を外部の業者に委託した際に、委託先又は再委託先において情報セキュリティ対策が適切に講じられていない場合には、第三者が委託先又は再委託先を経由して対象システムや情報に不正にアクセスし、情報の漏えい、改ざんが行われるなどして、対象システムが有効に機能しなくなるおそれがある。

したがって、委託先において実施する情報セキュリティ対策に関する事項及び再委託先に係る事項を適切に調達仕様書等に定めていない機関や、委託先における情報セキュリティ対策等の実施状況に係る確認を実施していない、又は再委託先における情報セキュリティ対策の実施状況を確認するために必要な情報の提供を受けていない機関においては、統一基準群に準拠した業務委託に係る情報セキュリティ対策を講ずる必要がある。

(イ) 外部サービスの利用に係る情報セキュリティ対策の実施状況

a クラウドサービスの利用申請等

国の行政機関等においては、クラウド・バイ・デフォルト原則に基づく調達により、クラウドサービス等の外部サービスの利用が拡大している。一方、統一基準群によれば、クラウドサービス等の利用においては、情報が適正に取り扱われているかを直接確認することが一般に容易ではないなどとされており、クラウドサービス等を利用して要機密情報を取り扱う場合は、クラウドサービス等がセキュリティ要件を満たすことを確実にすることが求められるとされている。そして、情報システムセキュリティ責任者等が統括情報セキュリティ責任者等の許可権限者(注34)に利用申請を行って、クラウドサービス等がセキュリティ要件を満たすことなどを許可権限者が審査した上で利用の可否を決定することとされている。

要機密情報を取り扱う対象システムについて本府省庁等及び地方支分部局が3年度から5年度までに行った経費の支払に係る契約のうち、クラウドサービスの利用に係る契約は、本府省庁等14機関の95件及び地方支分部局5機関の12件となっている。そして、これらの契約に基づくクラウドサービスの利用について、許可権限者から承認を受けているか確認したところ、本府省庁等11機関の68件(95件の71.5%)及び地方支分部局4機関の10件(12件の83.3%)の契約については、許可権限者から承認を受けていなかった。

- (注34)

- 許可権限者 クラウドサービスの利用申請の許可権限者。原則として統括情報セキュリティ責任者であることが想定されているが、組織の特性等に応じて柔軟に定めることが可能とされている。

b クラウドサービスのセキュリティ要件

統一基準群によれば、クラウドサービスを利用して要機密情報を取り扱う場合は、クラウドサービスのセキュリティ要件がISMAP管理基準(注35)の管理策基準が求める対策と同等以上の水準(以下「管理策水準」という。)となるように調達仕様書等を定めることとされている。

そこで、要機密情報を取り扱う対象システムにおけるクラウドサービスの利用に係る契約(本府省庁等14機関の95件及び地方支分部局5機関の12件)について、クラウドサービスのセキュリティ要件が管理策水準となるように調達仕様書等に定められているか確認したところ、本府省庁等12機関の39件(95件の41.0%)及び地方支分部局3機関の5件(12件の41.6%)の契約においては定められていなかった。

そして、これらの39件及び5件の契約により利用するクラウドサービスがISMAPのクラウドサービスリストに登録されているか確認したところ、本府省庁等11機関の31件及び地方支分部局3機関の5件の契約については、管理策水準のセキュリティ要件を満たすクラウドサービスとして同リストに登録されているクラウドサービスを利用していたが、本府省庁等4機関の8件の契約については、同リストに登録されていないクラウドサービスを利用していた。

- (注35)

- ISMAP管理基準 クラウドサービス事業者がISMAPに係る登録申請を行う上で実施すべき情報セキュリティ管理・運用の基準であり、このうち管理策基準には、業務実施者が実施すべきアクセス管理等の情報セキュリティ対策が示されている。

クラウドサービスの利用について許可権限者から承認を受けていない場合や、クラウドサービスのセキュリティ要件が管理策水準となるように調達仕様書等を定めずに、ISMAPのクラウドサービスリストに登録されていないクラウドサービスを利用している場合には、セキュリティ要件を満たしていないクラウドサービスにおいて情報セキュリティインシデントが発生して、対象システムが有効に機能しなくなるおそれがある。

したがって、許可権限者から承認を受けていない機関や、セキュリティ要件が管理策水準となるように調達仕様書等を定めずに、クラウドサービスリストに登録されていないクラウドサービスを利用している機関においては、統一基準群に準拠した外部サービスの利用に係る情報セキュリティ対策を講ずる必要がある。

(3) 情報セキュリティ対策に係る教育等及び監査の状況

ア 情報セキュリティ対策に関する教育等の状況

(ア) 各府省庁等における教育の実施状況

ポリシー及び情報セキュリティ関係規程が適切に整備されていても、その内容が職員等に認知されていなければ、適切な情報セキュリティ対策が講じられないおそれがある。

統一基準群によれば、統括情報セキュリティ責任者は、情報セキュリティ対策に関する教育について、対策推進計画(注36)に基づき、次のことを実施することとされている。

① 職員等が毎年度最低1回は教育を受けることができるように教育実施計画を策定すること

② 職員等の異動又は着任後3か月以内に教育を受けることができるように体制を整備すること

③ 職員等の役割に応じて、最新の脅威の動向、各機関の実状等を踏まえて教育すべき内容を検討し、教育のための資料を整備すること

そこで、情報セキュリティ対策に関する教育実施計画が策定されているか確認したところ、図表3-1のとおり、3年度から5年度までの各年度に、19府省庁等(注37)のうち1府省庁等においては、教育実施計画が策定されていなかった。

また、教育実施計画に基づき実施された教育の内容を確認したところ、3、4両年度に、1府省庁等においては、ポリシーの内容に関する教育が実施されていなかった。

- (注36)

- 対策推進計画 情報セキュリティ対策を総合的に推進するための計画

- (注37)

- 本府省庁等24機関及び地方支分部局16機関のうち、統括情報セキュリティ責任者が設置されているのは本府省庁等19機関であり、19機関の統括情報セキュリティ責任者が19府省庁等を所管している。そして、本府省庁等の統括情報セキュリティ責任者が、統括情報セキュリティ責任者が設置されていない外局や地方支分部局等を含む府省庁等全体を所管している。

図表3-1 教育実施計画の策定及び教育の実施状況(令和3年度~5年度)

| 年度 | 府省庁 等数 |

教育実施計画が 策定されていた 府省庁等数 |

教育実施計画が 策定されていな かった府省庁等 数 |

||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|

| 教育実施計画に基づく教育の実施状況 | |||||||||||

| ポリシーの内容 に関する教育が 実施されていた 府省庁等数 |

ポリシーの内容 に関する教育が 実施されていな かった府省庁等 数 |

||||||||||

| 業務委託に係る情報 セキュリティ対策に 関する教育が実施さ れていた府省庁等数 |

|||||||||||

| 割合 b/a |

割合 c/a |

割合 d/a |

割合 e/a |

割合 f/a |

|||||||

| a | b | c | d | e | f | ||||||

| 令和3 | 17 | 16 | 94.1% | 15 | 88.2% | 11 | 64.7% | 1 | 5.8% | 1 | 5.8% |

| 4 | 18 | 17 | 94.4% | 16 | 88.8% | 12 | 66.6% | 1 | 5.5% | 1 | 5.5% |

| 5 | 19 | 18 | 94.7% | 18 | 94.7% | 15 | 78.9% | - | - | 1 | 5.2% |

また、業務委託に係る情報セキュリティ対策に関する教育が実施されていた府省庁等は、3年度11府省庁等、4年度12府省庁等、5年度15府省庁等となっていた。

一方、(2)のとおり、各機関において情報セキュリティ対策が適切に講じられていないなどの状況が見受けられており、特に、業務の委託先において実施する情報セキュリティ対策に関する7事項が調達仕様書等に適切に定められていない状況が多数の契約において見受けられた。

そこで、業務委託に係る情報セキュリティ対策に関する教育が実施されていた府省庁等の機関の契約(12機関の768件)を抽出して、調達仕様書等における記載状況を確認した。その結果、図表3-2のとおり、7事項のうち一部の事項が定められていなかった契約(11機関の633件)の割合が82.4%となるなどしており、業務委託に係る情報セキュリティ対策に関する教育が実施されていた府省庁等においても、業務委託に係る情報セキュリティ対策は必ずしも適切に講じられていない状況となっていた。

(単位:件)

| 年度 | 業務委託 に係る契 約 |

||||||

|---|---|---|---|---|---|---|---|

| 7事項のうち一部の 事項が定められてい なかった契約 |

|||||||

| 管理体制に係る事項 が定められていな かった契約 |

確認方法に係る事項 が定められていな かった契約 |

||||||

| 割合 b/a |

割合 c/b |

割合 d/b |

|||||

| a | b | c | d | ||||

| 令和3 | 225 | 170 | 75.5% | 53 | 31.1% | 24 | 14.1% |

| 4 | 362 | 291 | 80.3% | 116 | 39.8% | 109 | 37.4% |

| 5 | 415 | 350 | 84.3% | 106 | 30.2% | 98 | 28.0% |

| 計 | 768 〔12〕 |

633 〔11〕 |

82.4% | 231 〔10〕 |

36.4% | 199 〔10〕 |

31.4% |

- 注(1) 国庫債務負担行為による複数年度契約の件数は、契約期間が含まれる全ての年度に計上しているため、各年度の件数を集計しても計欄と一致しない。

- 注(2) 計欄の〔 〕書きは、当該契約を締結していた機関数である。

教育実施計画が策定されていない場合には、統一基準群に準拠した教育が実施されないおそれがある。また、情報セキュリティ対策に関する教育を実施していても、情報セキュリティ対策が適切に講じられていない場合には、教育の内容が十分なものとなっていないおそれがある。

したがって、教育実施計画を策定していない機関においては、統一基準群に基づき教育実施計画を策定する必要がある。また、各機関においては、情報セキュリティ対策が適切に講じられるよう、ポリシーやセキュリティ関係規程の内容、情報セキュリティ対策の必要性等に関する教育を充実させるための方策について検討する必要がある。

(イ) NISCによる教育の状況

NISCは、NISC勉強会として、国の行政機関等の情報セキュリティ対策推進体制に属する職員や情報システム担当者等を対象として、統一基準群やマネジメント監査の結果等についての講義を実施している。NISCによると、NISC勉強会の参加者は、5年度に延べ約2,300名に上っており、講義後に実施するアンケートにより、当該講義が情報セキュリティ対策の理解に資するものとなっていることを確認しているとしていた。

一方、(2)のとおり、各機関において統一基準群に準拠した運用を行う必要があることについての認識が欠けていたなどのため、情報セキュリティ対策が適切に講じられていないなどの状況が見受けられた。

したがって、NISCを改組して設置された国家サイバー統括室においては、これらの状況を踏まえて、対策基準策定ガイドライン等の改定に当たり、情報セキュリティ対策がより確実に講じられるよう記載内容を工夫するとともに、統一基準群の内容や情報セキュリティ対策の必要性についての理解が更に深まるように引き続き教育等の取組を進める必要がある。

(ウ) 政府デジタル人材の配置・育成等の状況

1(3)のとおり、重点計画によれば、各府省庁等は、情報システムの適切な開発・運用やサイバーセキュリティ対策等の担い手となる人材を充実させるなどの政府デジタル人材の確保・育成等の取組を推進することとされている。また、各府省庁等が作成するデジタル人材確保・育成計画の一環として、研修の受講、デジタル人材のスキル認定等に係る具体的な目標を設定することとされている。そして、「政府デジタル人材のスキル認定の基準」によれば、スキル認定は、デジタル庁が実施する情報システム統一研修の修了等の要件を満たした者に対して行うこととされている。

また、標準ガイドラインによれば、PMOは、各府省庁等内におけるデジタル人材の育成と管理について、重点分野に人材が配分され、順調に育成されるよう、①デジタル人材確保・育成計画に係る企画立案等、②デジタル人材のスキル認定及びスキル認定を受けた者の配置状況の把握等の機能を担うこととされている。

a デジタル人材のスキル認定を受けた者の配置状況の把握等

PMOが、6年3月末時点において、政府デジタル人材のスキル認定を受けた者の人数を把握しているか確認したところ、図表3-3のとおり、18府省庁等(注38)のうち16府省庁等においては、PMOがスキル認定を受けた者の人数を把握しており、当該人数は計692人となっていた。一方、2府省庁等においては、PMOがスキル認定を受けた者の人数を把握していなかった。

また、PMOがスキル認定を受けた者の配置状況を把握しているか確認したところ、人数を把握していた16府省庁等のうち11府省庁等においては、PMOがスキル認定を受けた者の配置されている部局を把握しており、対象システムの担当部局に配置されている人数は計105人、情報セキュリティ対策推進体制に配置されている人数は計85人(注39)(11府省庁等の情報セキュリティ対策推進体制に配置されている職員数の60.7%)となっていた。一方、5府省庁等においては、PMOがスキル認定を受けた者の配置状況を把握していなかった。

- (注38)

- 統括情報セキュリティ責任者と同様に、PMOが設置されているのは、本府省庁等24機関及び地方支分部局16機関のうち、本府省庁等19機関であり、19機関のPMOは19府省庁等を所管している。そして、本府省庁等のPMOが、PMOが設置されていない外局や地方支分部局等を含む府省庁等全体を所管している。

また、19機関のうち政府デジタル人材のスキル認定を実施していない1機関については集計から除いている。

- (注39)

- スキル認定を受けた者が配置されている部局が、情報セキュリティ対策推進体制と対象システムの担当部局の両方に該当する場合があるため、85人の一部は105人と重複している。

図表3-3 スキル認定を受けた者の人数及び配置状況(令和6年3月末時点)

| PMOがスキ ル認定を受 けた者の人 数を把握し ていた府省 庁等数 |

PMOがスキ ル認定を受 けた者の人 数を把握し ていなかっ た府省庁等 数 |

|||||||

|---|---|---|---|---|---|---|---|---|

| スキル認 定を受け た者の人 数 |

PMOがスキル認定を受けた者の配置状況を把握 | PMOがスキ ル認定を受 けた者の配 置状況を把 握していな かった府省 庁等数 |

||||||

| 府省庁 等数 |

対象システ ムの担当部 局における 配置人数 (注) |

情報セキュ リティ対策 推進体制に おける配置 人数 (注) |

||||||

| システム数 | スキル認定 を受けた者 が配置され ている部局 で管理して いるシステ ム数 |

|||||||

| 16 | 692 | 11 | 104 | 105 | 40 | 85 | 5 | 2 |

- (注) スキル認定を受けた者が配置されている部局が、情報セキュリティ対策推進体制と対象システムの担当部局の両方に該当する場合には、「情報セキュリティ対策推進体制における配置人数」と「対象システムの担当部局における配置人数」の両方に計上している。

そして、PMOがスキル認定を受けた者の配置状況を把握していた11府省庁等の対象システムである104システムについて、情報システム担当部局にスキル認定を受けた者が配置されている40システムと配置されていない64システムの別に、①ソフトウェアに関するぜい弱性対策、②ログの取得、③ログの点検又は分析及び④IT-BCPの策定に係る情報セキュリティ対策の実施状況をみると、②から④までについては、スキル認定を受けた者が配置されている対象システムの方が、配置されていない対象システムよりも実施割合が高くなっていた(注40)。

- (注40)

- ①については実施割合が同じでいずれも100.0%となっていた。

b 研修の受講に係る目標の設定及び受講状況の把握

デジタル人材の確保・育成等に当たっては、デジタル人材のスキル認定等に係る目標に加えて、研修の受講に係る目標として、スキル認定の要件とされている情報システム統一研修の受講に係る目標を設定した上で、当該研修の受講の実績を把握して取組の推進に活用することが有効である。

そこで、19府省庁等において、「デジタル人材確保・育成計画」の一環として、情報システム統一研修の受講に係る目標が設定されているか確認したところ、図表3-4のとおり、5年度に当該目標が設定されていたのは15府省庁等、設定されていなかったのは4府省庁等となっていた。

また、PMOが情報システム統一研修の受講の実績を把握しているか確認したところ、図表3-4のとおり、受講の実績を把握していたのは14府省庁等、把握していなかったのは5府省庁等となっていた。

図表3-4 情報システム統一研修の受講に係る目標の設定及び受講実績の把握状況(令和3年度~5年度)

| 年度 | 項目 | 情報システム統一研修の受 講に係る目標の設定及び受 講実績の把握を実施してい た府省庁等数 |

情報システム統一研修の受 講に係る目標の設定及び受 講実績の把握を実施してい なかった府省庁等数 |

|

|---|---|---|---|---|

| 情報システム統一研修の 受講者数 注(3) |

||||

| 令和3 | 目標 | 12 | 5,232 | 5 |

| 実績 | 12 | 4,992 | 5 | |

| 4 | 目標 | 14 | 5,258 | 4 |

| 実績 | 14 | 7,352 | 4 | |

| 5 | 目標 | 15 | 7,731 | 4 |

| 実績 | 14 | 6,543 | 5 |

イ 情報セキュリティ監査の実施状況等

統一基準群によれば、情報セキュリティ監査責任者は、監査対象、スケジュール、監査体制、監査の実施方法等を記載した監査実施計画を定めることとされている。そして、情報セキュリティ監査責任者は、情報セキュリティ監査実施者に監査実施計画に基づいて監査を実施させ、監査結果を監査報告書として最高情報セキュリティ責任者に報告することとされている(以下、監査実施計画に基づき実施する情報セキュリティ監査を「計画監査」という。)。最高情報セキュリティ責任者は、情報セキュリティ監査責任者からの報告の内容を踏まえて、指摘事項に対する改善計画の策定等を統括情報セキュリティ責任者及び情報セキュリティ責任者に指示することとされている。そして、組織内で横断的に改善が必要な事項については、統括情報セキュリティ責任者が改善計画を策定することとされている。

(ア) 計画監査の実施状況等

19府省庁等(注41)における計画監査の実施状況等を確認したところ、図表3-5のとおり、3年度は3府省庁等、4年度は2府省庁等、5年度は1府省庁等において監査実施計画が策定されていなかった。また、3年度は1府省庁等において監査実施計画は策定されていたものの、計画監査が実施されていなかった。

- (注41)

- 統括情報セキュリティ責任者及びPMOと同様に、情報セキュリティ監査責任者が設置されているのは、本府省庁等24機関及び地方支分部局16機関のうち、本府省庁等19機関であり、19機関の情報セキュリティ監査責任者は19府省庁等を所管している。そして、本府省庁等の情報セキュリティ監査責任者が、情報セキュリティ監査責任者が設置されていない外局や地方支分部局等を含む府省庁等全体を所管している。

| 年度 | 監査実施計画が 策定されていた 府省庁等数 |

監査実施計画が 策定されていな かった府省庁等 数 |

計 | |||

|---|---|---|---|---|---|---|

| 計画監査 | ||||||

| 計画監査が実施 されていた府省 庁等数 |

計画監査が実施 されていなかっ た府省庁等数 |

|||||

| 対象システムが 監査対象となっ ていた府省庁等 数 |

||||||

| 令和3 | 14 | 13 〔127〕 |

7 〔17〕 |

1 | 3 | 17 |

| 4 | 16 | 16 〔112〕 |

8 〔16〕 |

- | 2 | 18 |

| 5 | 18 | 18 〔303〕 |

6 〔13〕 |

- | 1 | 19 |

(イ) 監査結果に係る情報共有の状況

19府省庁等のうち4府省庁等においては、計画監査以外に、情報システム担当部局が情報セキュリティ監査を業務委託により実施していた(以下、これらの監査を「計画外監査」という。)。

情報セキュリティ監査の結果には組織内で横断的に改善が必要な事項が含まれる場合があることから、計画外監査の結果についても、組織内で情報共有を図ることにより、情報セキュリティ監査責任者等が計画監査の実施方法等を検討する際の参考にするなどして組織全体の情報セキュリティ対策に活用することが有効である。

そこで、計画外監査の結果が情報セキュリティ監査責任者等に情報共有されているか確認したところ、図表3-6のとおり、4府省庁等の計画外監査に係る委託契約17件のうち14件(これらの契約により監査の対象となった対象システムは11システム)については、監査結果が情報セキュリティ監査責任者等に情報共有されていなかった。

図表3-6 計画外監査の結果に係る情報共有の状況(令和3年度~5年度)

| 年度 | 業務委託により実施されていた 計画外監査 |

||||||||

|---|---|---|---|---|---|---|---|---|---|

| 監査結果が情報セキュリティ 監査責任者等に情報共有さ れていたもの |

監査結果が情報セキュリティ 監査責任者等に情報共有さ れていなかったもの |

||||||||

| 府省庁等数 | 契約件数 | システム数 | 府省庁等数 | 契約件数 | システム数 | 府省庁等数 | 契約件数 | システム数 | |

| 令和3 | 4 | 8 | 12 | 1 | 2 | 3 | 4 | 6 | 9 |

| 4 | 4 | 5 | 9 | 1 | 1 | 1 | 3 | 4 | 8 |

| 5 | 4 | 6 | 10 | - | - | - | 4 | 6 | 10 |

| 計 | 4 | 17 | 14 | 2 | 3 | 4 | 4 | 14 | 11 |

- 注(1) 国庫債務負担行為による複数年度契約は、契約期間に含まれる全ての年度の契約件数に計上しているため、各年度の件数を集計しても計欄と一致しないものがある。

- 注(2) 同一の対象システムについて複数の年度で計画外監査を実施している場合、各年度の対象システム数に計上しているため、各年度の対象システム数を集計しても計欄と一致しないものがある。

- 注(3) 監査結果が情報共有されていた年度とされていなかった年度がある対象システムがあるため、「監査結果が情報セキュリティ監査責任者等に情報共有されていたもの」と「監査結果が情報セキュリティ監査責任者等に情報共有されていなかったもの」の対象システム数の計欄を集計しても「業務委託により実施されていた計画外監査」の対象システム数の計欄と一致しない。

上記について、事例を示すと次のとおりである。

<事例2> 計画外監査の結果が情報セキュリティ監査責任者等に情報共有されていなかったもの

D機関は、対象システムとして、国民から申請された情報を管理することを目的とした情報システムの整備、運用等を行っている。

当該情報システムは、令和3年度から5年度までの各年度に計画監査の対象にはなっていないが、情報システム担当部局は、4年度に、当該情報システムを含めた複数の情報システムについて計画外監査を実施していた。そして、計画外監査の結果として、要機密情報を取り扱う際に用いるパスワードがポリシー等の規定を満たしていないため、ぜい弱なパスワードが使用された場合にパスワードの解読が容易となり、第三者による不正アクセスを引き起こすおそれがあると指摘されていた。

計画外監査の結果を受けて、情報システム担当部局は、当該情報システムのパスワードがポリシー等の規定を満たすように対策を講じていたものの、計画外監査の結果を情報セキュリティ監査責任者等に情報共有していなかった。

監査実施計画が策定されていない場合には、情報セキュリティ監査実施者による監査が計画的、効果的に実施されないおそれがあり、また、計画外監査の結果が情報セキュリティ監査責任者等に情報共有されない場合には、計画外監査の結果を組織全体の情報セキュリティ対策に活用することができない状況となる。

したがって、監査実施計画が策定されていなかった1府省庁等においては、統一基準群に基づき監査実施計画を策定し、当該計画に基づき監査を実施する必要がある。また、計画外監査の結果が情報セキュリティ監査責任者等に情報共有されていなかった4府省庁等においては、計画外監査の結果が情報共有されるように対応を検討する必要がある。